SSM でコマンド実行できるかどうか確認するコマンド [cloudpack OSAKA blog]

ナスです。

前回、SSM でコマンド実行するための IAM ロールについて書きました。今回は、GUI で確認してたことを aws cli でやってみただけの記事です。これ知ってるだけで確認時間短縮になりますので、忘れずに書き残してこうと思います。

ドキュメント

ドキュメントにも記載があります。前回の記事でも紹介したトラブルシューティングのドキュメントです。 docs.aws.amazon.com

試したコマンド

オンラインになっている EC2 インスタンスの情報を表示するコマンドです。もうこれだけで十分な気がしています。

$ aws ssm describe-instance-information --instance-information-filter-list key=PingStatus,valueSet=Online

{

"InstanceInformationList": [

{

"IsLatestVersion": true,

"ComputerName": "ip-172-31-31-244.ap-northeast-1.compute.internal",

"PingStatus": "Online",

"InstanceId": "i-********************",

"IPAddress": "172.31.31.244",

"ResourceType": "EC2Instance",

"AgentVersion": "2.0.847.0",

"PlatformVersion": "2016.09",

"PlatformName": "Amazon Linux AMI",

"PlatformType": "Linux",

"LastPingDateTime": 1499692626.203

},

{

"IsLatestVersion": false,

"ComputerName": "WIN-43V67ICDPJJ.WORKGROUP",

"PingStatus": "Online",

"InstanceId": "i-********************",

"IPAddress": "172.31.17.78",

"ResourceType": "EC2Instance",

"AgentVersion": "2.0.805.0",

"PlatformVersion": "6.3.9600",

"PlatformName": "Microsoft Windows Server 2012 R2 Standard",

"PlatformType": "Windows",

"LastPingDateTime": 1499692626.651

}

]

}

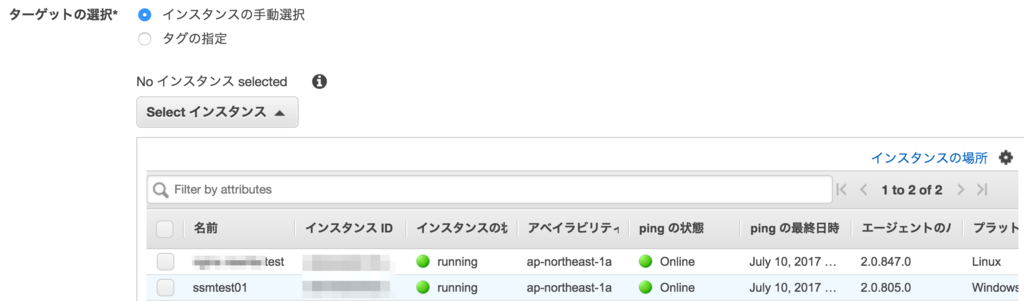

AWS 管理コンソールでも確認すると、確かに 2 台オンラインになっていますね。

ちなみに、全台オフラインだとこんな結果になります。

$ aws ssm describe-instance-information --instance-information-filter-list key=PingStatus,valueSet=Online

{

"InstanceInformationList": []

}

SSM でコマンド実行前にこういったコマンドで状況を確認することで、後続のスクリプトでエラーになる可能性を減らせる場面もあるかと思います(実際ここまで確認する場面があるかどうかは不明…)ので、積極的に aws cli を使っていきましょう。

既存 EC2 インスタンスに IAM ロールをつけて気になったこと [cloudpack OSAKA blog]

ナスです。

結構前の話ですが、起動済みの EC2 インスタンスに IAM ロールをつけたり、別の IAM ロールに付け替えたりできるようになりました。これのおかげで、かなり前に作成した EC2 インスタンスにも SSM でコマンド実行できるようになりましたね。

で、実際にやってみたんですが、ちょっと気になる点があったので、まとめて書いておきます。

IAM ロールの権限が反映されるまでの時間がなんか長い

そのままなんですが、IAM ロールがついていない EC2 インスタンスにロールをつけて、すぐに SSM でなんかコマンド実行しようとしたら、この状態でした…

あれ? SSM の権限つけたはずなのに…

トラブルシューティングのドキュメントをみても、エージェントが動いているかどうかと、IAM ロールに必要な権限がついているかどうかを確認する旨の記載しかありません。 docs.aws.amazon.com

と、調べているうちに、気がついたら実行対象として選択できるようになっていました。

OS によって IAM ロールをつけた後のタイムラグの長さが違う

実際には条件は同じかもしれませんが、なんとなくそんな気がしています。自分の検証環境でテストしてみたところ、↓のような結果が出ました。

起動中の EC2 インスタンスの IAM ロールを変えてほったらかして、SSM の画面で表示されるまで

- Amazon Linux : 約 5 分

- Windows Server 2012 R2 : 約 15 分

- 上記以外のOS : 試してないのでわかりません

起動中の EC2 インスタンスの IAM ロールを変えて再起動した場合

- OS に関係なく即反映

雰囲気ですが、Linux だとわりと早く IAM ロールの内容が反映されて、Windows だとちょっと時間がかかる、と言う感じです。

私は IAM ロールを変更して反映されなかったらすぐに元に戻して調べていたのでこのことになかなか気づきませんでしたが、もし同じようなことで悩んでいる方がいたら、きっと反映されるので気長にそのままにして待ってみてください。もし再起動できる環境なら再起動してみましょう。きっと幸せが訪れますよ。